อะไรคือความเสี่ยงของการโจมตี DoS และ DDoS?

การโจมตี DoS - เหล่านี้คือการโจมตีที่นำไปสู่การเป็นอัมพาตของการทำงานเซิร์ฟเวอร์หรือคอมพิวเตอร์ส่วนบุคคลเนื่องจากมีคำขอเป็นจำนวนมากและมีอัตราการเข้าใช้ทรัพยากรที่ถูกโจมตีสูง หากการโจมตีดังกล่าวดำเนินการพร้อมกันจากคอมพิวเตอร์จำนวนมากจากนั้นในกรณีนี้จะพูดถึง การโจมตี DDoS.

DoS - การปฏิเสธบริการ - การโจมตี "การปฏิเสธบริการ" คุณสามารถโจมตีได้สองวิธี ด้วยวิธีการแรก สำหรับการโจมตีแบบ DoS ช่องโหว่ของซอฟต์แวร์ที่ติดตั้งในคอมพิวเตอร์โจมตีถูกโจมตี. ด้วยช่องโหว่ดังกล่าวในคอมพิวเตอร์คุณอาจทำให้เกิดข้อผิดพลาดที่สำคัญซึ่งจะนำไปสู่ความผิดปกติของระบบ

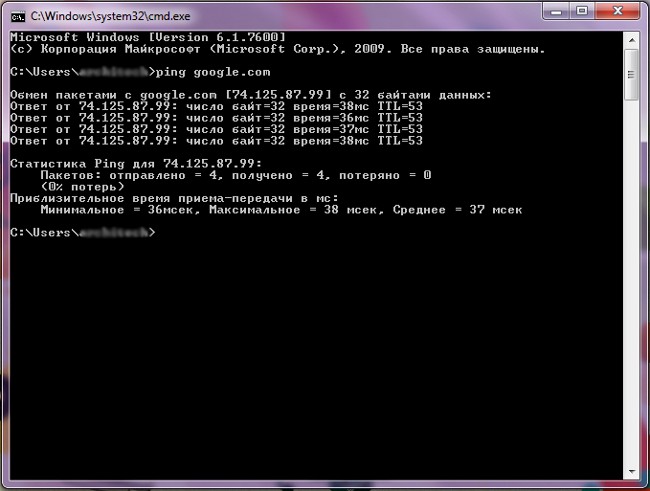

ในวิธีที่สอง การโจมตีจะดำเนินการโดยการส่งข้อมูลจำนวนมากไปยังคอมพิวเตอร์ที่ถูกโจมตีพร้อม ๆ กัน. ตามหลักการของการถ่ายโอนข้อมูลระหว่างคอมพิวเตอร์ในเครือข่ายแต่ละแพ็คเก็ตข้อมูลที่ส่งจากคอมพิวเตอร์เครื่องหนึ่งไปยังอีกเครื่องหนึ่งจะถูกประมวลผลเป็นระยะเวลาหนึ่ง

ถ้าในเวลาเดียวกันคอมพิวเตอร์จะได้รับเพิ่มเติมหนึ่งขอแล้วแพ็คเก็ตจะกลายเป็น "คิว" และใช้เวลาจำนวนหนึ่งของทรัพยากรทางกายภาพของระบบ ดังนั้นถ้ามีการส่งคำขอเป็นจำนวนมากพร้อมกันไปยังคอมพิวเตอร์การโหลดที่มากเกินไปจะทำให้คอมพิวเตอร์ "แฮงค์" หรือยกเลิกการเชื่อมต่ออินเทอร์เน็ต นี่คือสิ่งที่ผู้จัดโจมตี DoS ต้องการ

โจมตี DDoS เป็นชนิด DoS โจมตี Distributed Denial of Service - "ปฏิเสธการให้บริการแบบกระจาย"ถูกจัดขึ้นด้วยความช่วยเหลือของคอมพิวเตอร์จำนวนมากเพื่อให้การโจมตีสามารถรับผลกระทบจากเซิร์ฟเวอร์แม้จะมีช่องอินเทอร์เน็ตแบนด์วิดธ์สูงมากก็ตาม

บางครั้งผลกระทบของการโจมตี DDoS "ทำงาน" โดยบังเอิญ กรณีเช่นนี้ไซต์บนเซิร์ฟเวอร์เชื่อมโยงกับทรัพยากรทางอินเทอร์เน็ตที่ได้รับความนิยม นี่เป็นสาเหตุที่ทำให้เกิดการขัดขวางการเข้าชมไซต์ (ผล splashdot) ซึ่งทำหน้าที่ในเซิร์ฟเวอร์คล้ายกับการโจมตี DDoS

การโจมตีแบบ DDoS ซึ่งแตกต่างจากการโจมตี DoS แบบธรรมดาบ่อยครั้งขึ้นทั้งหมดนี้ใช้เพื่อประโยชน์เชิงพาณิชย์หลังจากองค์กร DDoS โจมตีหลายร้อยหลายพันคอมพิวเตอร์และวัสดุและค่าใช้จ่ายดังกล่าวไม่สามารถจ่ายให้กับทุกคนได้ เพื่อจัดระเบียบการโจมตี DDoS อาชญากรไซเบอร์ใช้เครือข่ายคอมพิวเตอร์แบบพิเศษ - บ็อตเน็ต.

Botnet - เครือข่ายของไวรัสที่ติดเชื้อคอมพิวเตอร์ชนิดพิเศษ -"ซอมบี้". คอมพิวเตอร์แต่ละเครื่องสามารถถูกโจมตีโดยผู้บุกรุกควบคุมจากระยะไกลโดยปราศจากความรู้ของเจ้าของเครื่องคอมพิวเตอร์ ด้วยความช่วยเหลือของไวรัสหรือโปรแกรมชำนาญปลอมตัวเป็น "เนื้อหาที่เป็นประโยชน์" ในคอมพิวเตอร์ของเหยื่อที่มีการติดตั้งโค้ดที่เป็นอันตรายที่ไม่ได้รับการยอมรับในการป้องกันไวรัสและทำงานในโหมด "ลักลอบ" ในช่วงเวลาที่เหมาะสมสำหรับเจ้าของ botnet ทีมโปรแกรมดังกล่าวสามารถใช้งานได้และเริ่มที่จะส่งไปยังเซิร์ฟเวอร์เป้าหมาย

เมื่อโจมตี DDoS ผู้โจมตีมักจะใช้ "กลุ่ม DDoS" - สถาปัตยกรรมสามระดับพิเศษของเครือข่ายคอมพิวเตอร์ โครงสร้างดังกล่าวมีหนึ่งหรือมากกว่า คอนโซลควบคุมซึ่งส่งสัญญาณโดยตรงเกี่ยวกับการโจมตี DDoS

สัญญาณจะถูกส่งไปที่ คอมพิวเตอร์หลัก - "การเชื่อมโยงการโอน" ระหว่างคอนโซลการควบคุมและคอมพิวเตอร์ตัวแทน ตัวแทน คอมพิวเตอร์ที่โจมตีโดยตรงหรือไม่เซิร์ฟเวอร์ตามคำขอของตน คอมพิวเตอร์หลักและคอมพิวเตอร์ตัวแทนเป็นไปตามกฎ "zombies" นั่นคือ เจ้าของของพวกเขาไม่ทราบว่าพวกเขามีส่วนร่วมในการโจมตี DDoS

วิธีการป้องกันการโจมตี DDoS แตกต่างกันไปขึ้นอยู่กับประเภทของการโจมตีด้วยตัวเอง หมู่ DDoS โจมตีประเภทต่อไปนี้มีความโดดเด่น:

UDP flood - โจมตีด้วยการส่งแพ็คเก็ต UDP จำนวนมากไปยังที่อยู่ "victim"

TCP flood - โจมตีด้วยการส่งแพ็คเก็ต TCP จำนวนมากไปยังที่อยู่ "victim"

TCP SYN flood - การโจมตีโดยการส่งคำขอจำนวนมากเพื่อเริ่มต้นการเชื่อมต่อ TCP

ICMP flood - การโจมตีจากคำขอ ping ของ ICMP

ผู้โจมตีสามารถรวมการโจมตี DDoS แบบนี้และแบบอื่น ๆ ซึ่งทำให้การโจมตีดังกล่าวเป็นอันตรายและยากที่จะนำออก

แต่น่าเสียดายที่ ไม่มีวิธีการป้องกัน DDoS ที่เป็นสากล. แต่การปฏิบัติตามกฎทั่วไปจะช่วยลดความเสี่ยงในการโจมตี DDoS หรือเพื่อให้สามารถต่อสู้กับผลกระทบได้อย่างมีประสิทธิภาพมากที่สุด

ดังนั้นเพื่อป้องกันการโจมตี DDoS คุณต้องตรวจสอบการขจัดช่องโหว่อย่างต่อเนื่องในซอฟต์แวร์ที่ใช้เพิ่มทรัพยากรและแจกจ่ายเอกสารเหล่านี้ อย่าลืมติดตั้งโปรแกรมป้องกันอย่างน้อยที่สุดจาก DDoS นี่อาจเป็นทั้งไฟร์วอลล์ธรรมดา (ไฟร์วอลล์) และโปรแกรมป้องกัน DDoS พิเศษ ในการตรวจจับการโจมตี DDoS ควรใช้ซอฟต์แวร์และระบบฮาร์ดแวร์พิเศษ